Thunder Dragon

This is the user guide of my pentesting tool Thunder dragon.

This is the user guide of my pentesting tool Thunder dragon.

This is the user guide of my pentesting tool Thunder dragon.

This is the user guide of my pentesting tool Thunder dragon.

This is a guide of my discord servers security bot.

This is a guide of my discord servers security bot.

En este artículo muestro la herramienta que he creado para pentesting de redes con wps y la explicación de como funciona.

En este artículo muestro la herramienta que he creado para pentesting de redes con wps y la explicación de como funciona.

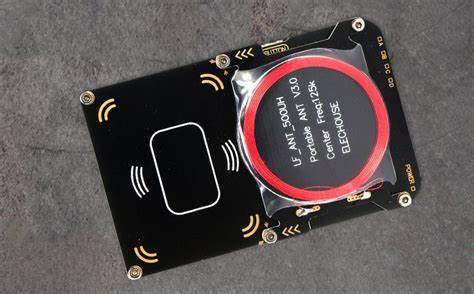

En este artículo vamos a ver que es la Proxmark3 Easy y como utilizarla para pentesting.

En este artículo vamos a ver que es la Proxmark3 Easy y como utilizarla para pentesting.

Explicación de un programa que he hecho que dice las probabilidades de cada persona en el Cluedo, las mejores preguntas…

Explicación de un programa que he hecho que dice las probabilidades de cada persona en el Cluedo, las mejores preguntas…

En este artículo vamos a ver distintas formas de bypassear un login y otros ataques de web hacking.

En este artículo vamos a ver distintas formas de bypassear un login y otros ataques de web hacking.

Esta es la explicación parte por parte de la segunda CPU que estoy haciendo en Minecraft.

Esta es la explicación parte por parte de la segunda CPU que estoy haciendo en Minecraft.

Todos los CTF-s que he hecho (de vez en cuando lo actualizaré.

Todos los CTF-s que he hecho (de vez en cuando lo actualizaré.

Se me ha ocurrido poner aquí apuntes de algoritmos que me resultan interesantes y útiles.

Se me ha ocurrido poner aquí apuntes de algoritmos que me resultan interesantes y útiles.

En este artículo vamos a ver el ataque Password Spraying, que nos es muy útil cuando tenemos un numero limitado de intentos al loguearnos en algun lugar.

En este artículo vamos a ver el ataque Password Spraying, que nos es muy útil cuando tenemos un numero limitado de intentos al loguearnos en algun lugar.

En este artículo vamos a ver el ataque Buffer overflow, ya que es un concepto muy interesante, muy útil y en el que se basan exploits famosos como el eternalblue.

En este artículo vamos a ver el ataque Buffer overflow, ya que es un concepto muy interesante, muy útil y en el que se basan exploits famosos como el eternalblue.

En este artículo vamos a intentar entender en que se basa el ataque Prototype Pollution y como hacerlo, ya que es algo que no es muy conocido y es super interesante.

En este artículo vamos a intentar entender en que se basa el ataque Prototype Pollution y como hacerlo, ya que es algo que no es muy conocido y es super interesante.

En este artículo veremos como crackear los hashes que hemos obtenido para así lograr saber la contraseña.

En este articulo veremos unos cuantos ataques para las redes WPA y WPA 2, los cuales podremos lanzar con distintas finalidades.

Para efectuar un buen ataque y mantenernos en el anonimato primero debemos ocultar nuestro rastro. Y también tendremos que ver que redes hay e información de las mismas.

Este es el primer artículo sobre Wifi hacking y para introducirnos en el tema aquí expondré la herramienta principal que vamos a utilizar y los conceptos básicos que necesitaremos conocer.